IT-Sicherheit: Wie erkenne ich einen IT-Notfall und wie verhalte ich mich richtig? – dacapo IT solutions im Raum Kempten Allgäu und Umgebung

Inhalt:

- IT-Sicherheitsvorfälle: Entwicklung der letzten Jahre

- Achten sie auf diese häufigsten Auffälligkeiten

- Schnelles und richtiges Handeln ist essenziell

- Die IT-Notfallkarte

- Eine Geschichte von vielen

Wenn es um IT-Sicherheit und Informationssicherheit geht, werden die Zeiten nicht leichter – doch Sie können etwas machen!

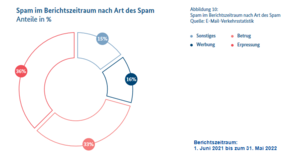

Regelmäßig veröffentlicht das BSI – Bundesamt für Sicherheit in der Informationstechnik Lageberichte zur IT- und Informationssicherheit. Dort können Sie dann beobachten, wie die Sicherheitsvorfälle und die Zahlen der betroffenen Unternehmen stetig steigen. Aber Sie sind dem nicht völlig ausgeliefert. In diesem Beitrag zeigen wir Ihnen den IT-Notfall, wie Sie diesen frühestmöglich erkennen und wie Sie sich richtig verhalten.

… auch wenn es nur ein Verdacht ist – melden Sie es sehr schnell als IT-Notfall!

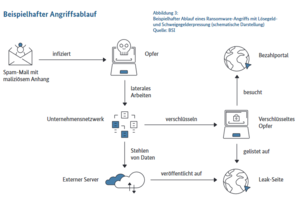

Grundsätzlich ist es bei einem schon stattfindenden IT-Notfall egal wie und mit was Sie befallen wurden. Deshalb sparen wir uns an dieser Stelle zu erklären welche Arten es gibt sich zu Ihren Daten Zugang zu verschaffen. Oder noch schlimmer, Ihre Datenvollständig zu verschlüsseln und Lösegeld zu verlangen.

Gut, ab dem Zeitpunkt, ab dem Ihre Daten endgültig verschlüsselt wurden, werden Sie das unweigerlich merken. Also viel interessanter sind damit die Anzeichen davor.

Achten Sie auf folgende Auffälligkeiten, seien Sie dabei immer höchst misstrauisch:

- Unbekannte Dateien oder Dateinamen tauchen an Orten auf, an denen gerade gearbeitet wird

- Freier Festplattenspeicher zeigt unerwartete größere Veränderungen

- Permanent hohe Rechenleistung auch ohne laufende Prozesse

- Unerwartet laute und längere Lüftergeräusche auch ohne laufende Prozesse

- Es gehen selbständig Pop-Ups oder Browserseiten auf

- Die Maus bewegt sich von allein

Das mag sich jetzt für Sie vielleicht komisch oder sogar lustig anhören. Aber ja, das sind zwar nicht alle, aber tatsächlich die häufigsten Auffälligkeiten. Wenn Ihnen derartiges auffällt handeln Sie SOFORT!

Die wichtigste Stellschraube bei einem IT-Sicherheitsvorfall ist die Zeit

Je schneller Sie einen IT-Notfall melden und somit professionell darauf reagiert werden kann, desto größer ist die Chance den Schaden zu minimieren, oder sogar komplett zu vermeiden!

Hier heißt die Devise: „Lieber einmal zu viel als einmal zu wenig angerufen.“ Also scheuen Sie sich nicht die Auffälligkeiten direkt der verantwortlichen Person mitzuteilen. Wenn nichts war, Schwamm drüber. Aber wenn was war und es wurde nicht gemeldet:

Stellen Sie sich mal vor, wenn ein Teil oder alle Mitarbeiter in Ihrem Unternehmen nicht mehr arbeiten können.

Was bedeutet das für Sie als verantwortliche Geschäftsführung? … für Ihre Mitarbeiter? … für Ihre Kunden?

Und wie lange dürfte dieser Ausfall dauern damit Sie noch mit dem blauen Auge davonkommen? … Sie einen kleinen bis mittleren Schaden verzeichnen? … Sie einen großen Schaden verzeichnen? … Sie Ihr Unternehmen nicht mehr weiterführen können?

Machen Sie sich mal die Mühe und rechnen das aus. Das hilft ungemein zu verstehen wie wertvoll eine ausreichende Prophylaxe in Ihrer IT-Infrastruktur und entsprechend sensibilisierte Mitarbeiter sind.

Sie möchten nicht leichtfertig ein Risiko eingehen und gerne wissen, wie es um Ihre IT-Sicherheit steht: wir bieten Ihnen mit dem CyberRisiko-Check nach DIN SPEC 27076 eine sehr günstige Möglichkeit schnell, unkompliziert und objektiv Ihre individuelle Checkliste zu erstellen. Dieses Verfahren ist speziell für kleine und mittlere Unternehmen optimiert. Informieren Sie sich gleich hier!

Für die ersten Schritte und das dabei richtige Verhalten hilft die IT-Notfallkarte

Nochmal, ganz wichtig, die Zeit ist das wichtigste Gut bei einem IT-Sicherheitsvorfall. Also informieren Sie Ihre Mitarbeiter neben den Auffälligkeiten auch über das richtige und effiziente Verhalten bei einem Sicherheitsvorfall.

Hier kann wie bei einem Notruf eine IT-Notfallkarte helfen. Auf dieser sind die wichtigsten Informationen aufgelistet. So kann der Mitarbeiter Ruhe bewahren, findet direkt die Nummer des Ansprechpartners, welche Informationen jetzt wichtig sind … und wie man sich richtig verhält:

- Sofort jede Arbeit am IT-System einstellen

- Alle Beobachtungen dokumentieren (aufschreiben, Foto oder Video mit dem Smartphone)

- Maßnahmen nur nach professioneller Anweisung einleiten

Auch IT-Dienstleister machen Fehler – gehen Sie zum Profi

Eine Geschichte von vielen, aber in diesem Fall waren auch wir überrascht. Das zeigt IT-Sicherheit ist nicht nur überall wichtig, sondern muss auch noch gekonnt sein!

Ein Mitarbeiter sieht, dass sich Dateinamen von allein ändern. Wie oben erklärt hat die Person alles richtig gemacht: Auffälligkeit erkannt, sofort Finger weg vom PC und uns angerufen.

Aber was war passiert:

Wir hatten den Kunden neu übernommen. Entsprechend unserer Prozesse bauen wir immer zuerst eine Datensicherung auf. Der Grund: selbst im Worst-Case-Szenario können wir zumindest schon mal alles wiederherstellen.

In den weiteren Schritten wird dann die IT-Infrastruktur auf Herz und Nieren geprüft und entsprechend unserer Standards überarbeitet. Zu diesem Zeitpunkt war seitens des Kunden noch niemandem klar, warum wir das so akribisch durchführen.

Doch dann ...

Es war nicht die meldende Person schuld, ganz im Gegenteil, die hatte wie oben beschrieben vorbildlich gehandelt.

Der vorherige IT-Dienstleister hatte für die Fernwartung ein nicht sicheres Tool installiert. Im Prinzip hatte dieses Tool eine scheunentorgroße Sicherheitslücke aufgemacht.

Genau diese haben Angreifer entdeckt und darüber eine Ransomware installiert. Das führte schlussendlich zur Verschlüsselung aller nutzbaren Daten.

Wenn wir von dacapo IT solutions nicht schon entsprechende Maßnahmen in der IT-Infrastruktur zum Thema Sicherheit umgesetzt hätten, wäre das bei weitem nicht so glimpflich für den Kunden ausgefallen. Wer weiß, ob er dann überhaupt noch unser Kunde hätte sein können.

Aber so konnten wir innerhalb einer Nachtschicht die Sicherheitslücke finden, schließen und die komplette IT-Infrastruktur wieder vollständig funktionsfähig übergeben.

Was wir Ihnen damit sagen wollen: IT-Sicherheit und Informationssicherheit ist ein komplexes und sich stetig veränderndes Thema. Sparen Sie nicht am falschen Ende und gehen Sie zum Profi.

dacapo IT solutions – wir unterstützten Sie bei Ihrer IT- und Informationssicherheit

Wir bieten Ihnen eine auf Ihr Unternehmen und Ihre Anforderungen optimierte Prophylaxe. Und, sind im Notfall für Sie da!

Sie haben Fragen dazu oder zu unseren Leistungen?

Sprechen Sie uns einfach an. Wir helfen und beraten Sie gerne!

Kontakt